وایفای دایرکت به دو دستگاه اجازه میدهد بدون نیاز به روتر بیسیم، اتصال وایفای مستقیمP2P برقرار کنند. وایفای دایرکت شبیه بلوتوث است؛ اما تفاوتهای اساسی دارد.

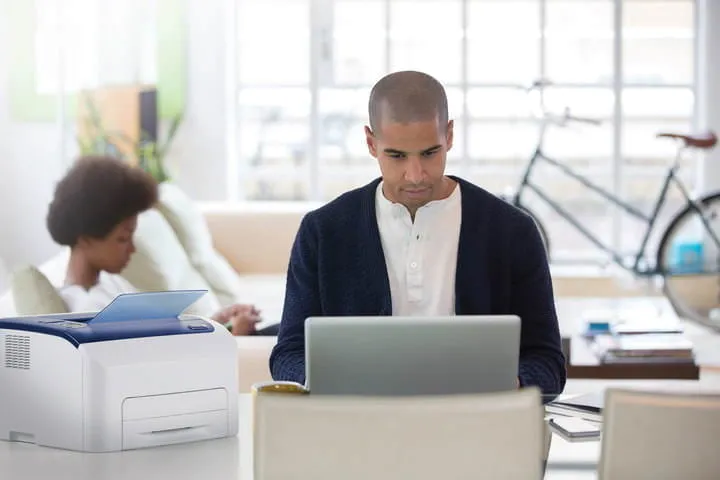

ایده وایفای دایرکت این است که کارهای ساده به اتصالات ساده نیاز دارند. فرض کنید میخواهید از لپتاپ یا گوشی هوشمند، تصویری به پرینتر بیسیم بفرستید و چاپ کنید یا با شخصی که با او در یک اتاق هستید، تصاویری را به اشتراک بگذارید یا حتی فیلم مورد نظر خود را از تلفن همراه به تلویزیون ارسال کنید؛ هیچ یک از این موارد به اتصال فعال اینترنت یا در کل، اتصال به اینترنت نیاز ندارند؛ اما برای انجام آنها لازم است دستگاه شما به پرینتر یا به سختافزار شخص دیگر یا تلویزیون متصل شود. با کمک وایفای دایرکت تمام این موارد بهسادگی امکانپذیر هستند.

وایفای دایرکت یک استاندارد رسمی است که ازطریق اتحاد وایفای ارائهشده است. اتحادیه صنعت جهانی، مسئول صدور گواهینامه کیت وایفای است؛ یعنی میتوان اطمینان داشت که هر گجت دارای وایفای دایرکت میتواند بدون نیاز به سختافزار خاصی با تمام دستگاههای مجهز به این ویژگی کار کند.

دستگاهها ازطریق یک نقطه دسترسی (Access point) امکان دریافت اطلاعات پیدا میکنند. وایفای دایرکت به دستگاهها توانایی عبور از این فرایند و اتصال مستقیم به یکدیگر را میدهد. بیشتر افراد هنگامی که به اتصال دستگاه به دستگاه (D2D) فکر میکنند، اولین چیزی که به ذهنشان خطور میکند بلوتوث است. وایفای دایرکت اتصالی شبیه به بلوتوث ارائه میدهد که در آن، ابتدا باید دستگاههایی که از وایفای دایرکت برخوردار هستند را به هم معرفی کنید تا یک اتصال ایجاد شود؛ اما وایفای دایرکت بسیار قدرتمندتر از بلوتوث است و میتواند حجم بیشتری از داده را با سرعت بالاتر و در مسافت طولانیتری مدیریت و ارسال کند. اگر وایفای دایرکت به شکل صحیح تنظیم شده باشد، میتواند دادهها را با سرعت ۱۰ برابر سریعتر از بلوتوث در دستگاههای اندرویدی انتقال بدهد. این برتریها باعث شد که وایفای دایرکت برای برنامههای تجاری که نیاز به اشتراک داده بین دستگاهها دارند، گزینه مناسبتری باشد.

وای فای دایرکت چیست و چگونه کار میکند

دستگاهها برای استفاده از وایفای دایرکت با روشهای گوناگونی جفت میشوند؛ دکمههای فیزیکی (فشردن دکمه در گجت اول و سپس فشردن همان دکمه در گجت دوم)، پین کد، کد QR یا حتی NFC از جمله این روشها هستند. وایفای دایرکت برای اشتراکگذاری اطلاعات بین دستگاهها به یک شبکه متمرکز یا روتر بیسیم نیاز ندارد؛ بلکه هنگام برقراری اتصال، یک دستگاه بهعنوان نقطه دسترسی (AP) یا هاتاسپات عمل میکند و سایر دستگاهها با استفاده از پروتکلهای WPS و WPA/ WPA2 به دستگاه اصلی متصل میشوند. برای ایجاد اتصال ایمن، جلوگیری از ارتباطات غیر مجاز و خصوصی نگه داشتن اتصال، وایفای دایرکت از پروتکلهای WPS و WPA/ WPA2 استفاده میکند. پس از برقراری اتصال و حتی در صورت متصل نبودن به شبکه دادهها میتوانند بلافاصله بین دستگاههای اطراف به اشتراک گذاشته شوند.

ازآنجاکه دستگاههای دارای وایفای دایرکت میتوانند بدون نیاز به یک نقطه دسترسی به هم متصل شوند، نیازی به استفاده از روتر نیست. دستگاههای درگیر در اتصال وایفای دایرکت، در صورت لزوم شبکه ادهاک (Ad-Hoc) خود را ایجاد میکنند و به شما این امکان را میدهند که دستگاههای دردسترس را مشاهده و انتخاب کنید که به کدام یک متصل شوید.

برای اینکه بهتر با این موضوع آشنا شوید به این مثال دقت کنید: فرض کنید باید فایلی برای دوست خود بفرستید؛ اما به اتصال وایفای امن دسترسی ندارید. در این صورت میتوانید به جای اتصال به اینترنت، یک شبکهی ادهاک ایجاد کنید. شما میتوانید بهصورت بیسیم یک شبکه ادهاک در فاصلهی ۱۰۰ متری بین دستگاه خود و دوستتان ایجاد کنید و فایل مورد نظر را برای او بفرستید. ازآنجاکه دستگاه شما میزبان است، اگر اتصال را قطع کنید، صرف نظر از اینکه همزمان چند دستگاه به شبکه ادهاک متصل باشند، اتصال به پایان میرسد. با توجه به این مثال میتوان گفت شبکه ادهاک یک نوع شبکه محلی (LAN) موقت است؛ پس اگر یک شبکه ادهاک را بهطور دائمی راهاندازی کنید به شبکه محلی تبدیل میشود. به کمک یک شبکه ادهاک، چندین دستگاه میتوانند به اینترنت دستگاه میزبان دسترسی پیدا کنند.

وایفای دایرکت بهطور بالقوه شامل دو گزینهی مفید است: پیدا کردن دستگاهها (Wi-Fi Direct Discovery Device) و پیدا کردن سرویسها (Service Discovery). دستگاهها بهطور پیشفرض نمیدانند در اطرافشان چه دستگاههای دیگری وجود دارد؛ اما اگر توسعهدهندگان این مورد را فعال کرده باشند، دستگاه شما میداند چه نوع دستگاههایی در نزدیکی آن وجود دارند و هر یک چه کاربردی دارد. برای مثال اگر بخواهید تصویر یا فیلمی را به نمایش دربیاورید، فقط دستگاههایی را میبینید که قابلیت نمایش تصاویر داشته باشند یا اگر میخواهید تصویری را چاپ کنید، فقط پرینترها یا دستگاههایی را مشاهده میکنید که به پرینترها متصل هستند. کشف دستگاههایی که مناسب کار شما هستند، میتواند قبل از ایجاد اتصال اتفاق بیفتد تا زمان شما صرف تلاش بیهوده برای اتصال به دستگاه نامناسب نشود.

شرکتها و پشتیبانی از وایفای دایرکت

اولین شرکت بزرگی که از وایفای دایرکت پشتیبانی کرد اینتل بود که در سال ۲۰۰۸ استاندارد جدیدی به پلتفرم Centrino 2 وارد کرد. دو سال بعد، دیگر بازیکنان بزرگ صنعت شبکه از اینتل پیروی کردند؛ مارول، رالینک، برودکام، ریل تک و آتروس اولین محصولات مجهز به وایفای دایرکت را در سال ۲۰۱۰ راهاندازی کردند. احتمالاً کارت وایفای رایانه شما توسط یکی از این سازندگان بزرگ ساخته شده است و به احتمال زیاد رایانه یا لپتاپ مدرنتان از وایفای دایرکت پشتیبانی میکند. مایکروسافت از زمان ویندوز ۸ از این استاندارد پشتیبانی میکند و همچنین همه نسخههای ویندوز ۱۰ به وایفای دایرکت مجهز هستند. اولین ایکسباکس که از وایفای دایرکت پشتیبانی کرد، Xbox One بود که در سال ۲۰۱۳ منتشر شد.

در دنیای تلفنهای همراه، گوگل پشتیبانی از وایفای دایرکت را در اندروید ۲.۳ ارائه کرد. آیفونهای اپل از زمان iOS 7 با عناوین مختلفی مانند AirDrop یا AirPlay از وایفای دایرکت پشتیبانی کردهاند. دستگاههای فراوان دیگری مثل هدفونها و پرینترهای بیسیم وجود دارند که از این قابلیت پشتیبانی میکنند. اکثر تلویزیونهای هوشمند به شکلی متفاوت و با کمک یک ویژگی به نام Miracast که استاندارد بیسیم مبتنی بر وایفای دایرکت است، از وایفای دایرکت بهره میبرند.

نحوهی ایجاد اتصالات وایفای دایرکت، در دستگاههای مختلف متفاوت است. همانطور که اشاره شد، برخی از دستگاهها برای شروع اتصال کد QR را اسکن میکنند. در برخی لازم است یک پین کد را وارد کنید و در بعضی دستگاهها باید یک دکمهی فیزیکی را فشار بدهید. با گذشت زمان و افزایش اهمیت مسائل امنیتی، دستگاههای بیشتری به ترکیب این تکنیکها روی آوردهاند و تعداد کمی از دستگاهها بهطور خودکار به هم متصل میشوند.

کاربردهای اصلی وای فای دایرکت

رایجترین موارد استفاده از وایفای دایرکت شامل گزینههای زیر است:

اشتراک سریع فایلها

دایرکت یک راه عالی برای به اشتراک گذاشتن سریع فایلهای بزرگ است. این قابلیت هنگامی که راهاندازی اتصال سیمی یا دسترسی به اینترنت امکانپذیر نیست، راهی سریع، بدون هزینه و مطمئن است.

چاپ با پرینترهای بیسیم

دایرکت میتواند حجم زیادی از اطلاعات بیسیم را کنترل کند از این رو استفاده از آن برای چاپ سریع و بدون دردسر با پرینتر گزینه مناسبی است.

پخش و اشتراکگذاری صفحهنمایش

از اجرای بازیهای تلفن همراه در یک صفحهنمایش بزرگ گرفته تا اشتراکگذاری عکسها در تلویزیون، میتوان از وایفای دایرکت برای انواع فعالیتهای اشتراکگذاری صفحهنمایش استفاده کرد.

بازی گروهی

اگر بدون وجود وایفای، همهی افراد یک بازی مشابه را در تلفنهای خود داشته باشند، میتوانند با اتصال به وایفای دایرکت با یکدیگر بازی کنند.

همگامسازی سریع

برخی از دستگاهها از وایفای دایرکت برای همگامسازی اطلاعات و بهروزرسانی رسانهها استفاده میکنند. این ویژگی میتواند روند کار را بسیار سریعتر کند؛ خصوصاً اگر مجبور باشید همزمان تعداد زیادی رسانه جدید (مثل آپدیت کردن یک پلیلیست قدیمی) را به دستگاهتان اضافه کنید.

با توجه به آنچه تاکنون توضیح دادهایم، ممکن است فکر کنید وایفای دایرکت یک فناوری مناسب برای اینترنت اشیا است. بحث استفاده از وایفای دایرکت برای دستگاههای خانگی هوشمند در اواخر دههی ۲۰۰۰ و اوایل دههی ۲۰۱۰ بسیار داغ شد؛ زیرا در آن زمان اتصال IOT بهسرعت در حال پیشرفت بود؛ اما بر خلاف تصور بسیاری از افراد، این دو فناوری مسیر متفاوتی را طی کردند. امروزه وایفای دایرکت بهندرت در اینترنت اشیا دیده میشود.

توضیح سادهی وایفای دایرکت، اتصال بین دو دستگاه است که بخشی از یک شبکه بیسیم نیستند. اینترنت اشیا با فناوریهای اتصال قدیمیتری مثل زیگ بی (Zigbee) تحت سلطه شبکههای وایفای قرار گرفت؛ اما وایفای دایرکت ترندی بود که بهسرعت پشت سر گذاشته شد. ولی چرا وایفای دایرکت در IOT بازی داده نشد؟

علت ساده است. دستگاههای هوشمند امروزی نیازمند این هستند که بههمپیوسته و متصل باشند تا قابلیت مدیریت پیچیدهتر را فراهم کنند. در یک خانهی هوشمند، افرادی که در خانه حضور ندارند باید بتوانند بهراحتی از راه دور به دستگاههای خانگی خود دسترسی پیدا کنند. نبود امکان اتصال در مسافتهای طولانی، موضوعی است که نقطهضعف وایفای دایرکت محسوب میشود و مانع از حضور یافتن آن در اینترنت اشیا است. دلیل دیگری که وایفای دایرکت نمیتواند برای دستگاههای هوشمند مناسب باشد، وجود برخی مشکلات امنیتی قابل توجه است.

امنیت وایفای دایرکت

وایفای دایرکت در مقایسه با سایر گزینههای ارتباطی حداقل مزایای امنیتی را دارد؛ اما در عوض خطرات امنیتی آن کمتر است. استفاده از وایفای دایرکت زمانی میتواند خطرناک باشد که بهطور همزمان از یک دستگاه متصل به یک شبکه دیگر استفاده کنید. اگر درحالیکه به شبکه دیگری متصل هستید از یک اتصال مستقیم روی دستگاه استفاده کنید، امکان خطر وجود دارد. اگر از پروتکلهای قدیمیتر مانند WPS استفاده کنید، نفوذ به اطلاعات شما برای هکرها آسانتر میشود. شما همیشه باید از امن بودن اتصال مستقیم خود اطمینان حاصل کنید. هر کسی میتواند با دریافت اطلاعات شما ازطریق وایفای دایرکت، از آنها سوء استفاده کند.

برای حفظ امنیت هنگام استفاده از وایفای دایرکت بهتر است در مورد نحوه ایمنسازی دستگاه خود اطلاعات کسب کنید. دو نوع اتصال وایفای دایرکت وجود دارد: اتصال موقت و اتصال دائم. اتصال دائم به شما این امکان را میدهد که اطلاعات را در دستگاه خود ذخیره کنید تا اتصال بهطور خودکار صورت بگیرد. این نوع اتصال راحت و سریعتر اما از نظر امنیتی، خطرناک است. ازآنجاکه نمیتوانید با دستگاههای ناشناخته تماس بگیرید بهتر است اتصال دائم را محدود کنید. برعکس اتصال دائم، اتصالات موقت بهطور خودکار صورت نمیگیرند و امنیت بیشتری دارند. برای اطمینان بیشتر از ایمن بودن اتصال میتوانید از پینهای موقت استفاده کنید.

در کل توصیه میشود از اتصالات جدیدتر وایفای دایرکت که دارای ویژگیهای امنیتی بیشتری هستند، استفاده کنید؛ اما بهتر است هرگز از آنها در مکانهای عمومی استفاده نکنید. هکرها همیشه بهدنبال راههای جدید برای سرقت اطلاعات هستند. چندی پیش باگی در دستگاههای لینوکس به هکرها اجازه میداد در صورت فعال بودن قابلیتهای وایفای، ازطریق وایفای دایرکت به دستگاههای تلفن همراه دسترسی پیدا کنند.

انتقال فایل گوشی با وای فای دایرکت به چه دستگاه هایی ممکن است؟

اکثر تلفنهای هوشمند، تبلتها، لپتاپها، پرینترها و تلویزیونهای هوشمند از وای فای دایرکت پشتیبانی میکنند. سازگاری و نحوه دسترسی ممکن است بسته به دستگاه، متفاوت باشد. چند نمونه از دستگاههایی که از وای فای دایرکت پشتیبانی میکنند:

لپتاپهایی با فناوری Intel My WiFi

دستگاههای اندرویدی

کنسولهای بازی مانند Xbox One و کنترلر NVIDIA’s SHIELD

هر دستگاه محاسباتی مبتنی بر چیپست Atheros Broadcom ،Intel ،Ralink یا Realtek که WiFi دارد

همه پلتفرمهای مبتنیبر مایکروسافت ازجمله رایانهها، دستگاههای تلفن همراه و کنسولهای بازی

بااینحال توجه داشته باشید که انتقال مستقیم فایل با وای فای دایرکت در گوشیها وجود ندارد. اما همچنان میتوانید از اپهای شخص ثالثی مثل Send Anywhere ،WeTransfer و SuperBeam برای این کار کمک بگیرید.

استفاده از وای فای دایرکت در گوشی سامسونگ

برای استفاده از Wi-Fi Direct در گوشی سامسونگ، باید وای فای دایرکت را در دستگاه سامسونگ خود و دستگاهی که میخواهید به آن متصل شوید فعال کنید. توجه داشته باشید، شما با این روش فقط میتوانید به دستگاه دیگر متصل شوید. امکان ارسال مستقیم فایل با وای فای دایرکت مدتی است که در سامسونگ کنار گذاشته شده و قابلیت Nearby Share و Quick Share جای آن را گرفته است.

قابلیت Nearby Share با استفاده از ارتباطات بلوتوث، وایفای و حتی اینترنت کار میکند، این ابزار با استفاده از بلوتوث به اسکن دستگاههای اطراف میپردازد و انتقال را بهوسیله اتصال وایفای انجام میدهد. اگر دو دستگاه به یک شبکه وایفای متصل باشند، انتقال فایل در یک بستر امن از طریق آن شبکه انجام میشود و اگر وایفای دردسترس نباشد، یکی از دستگاههای گیرنده یا فرستنده هاتاسپات شده و دستگام دوم به آن وصل میشود و تبادل داده بین آنها بهصورت P2P یا نظیربهنظیر صورت میگیرد.

قابلیت Quick Share فرایند انتقال داده بین دستگاهها را بدون نیاز به اتصال به روتر وایرلس یا اینترنت و در شبکهای محلی انجام میدهد و سرعت بسیار زیادی دارد.

البته میتوانید از اپهای شخص ثالث وای فای دایرکت برای انتقال فایل بین گوشیها استفاده کنید. برای فعال کردن وای فای دایرکت در سامسونگ بهمظور اتصال دو دستگاه، مراحل زیر را دنبال کنید:

.png)

تنطیمات را باز کنید و به Connections بروید.

روی Wi-Fi بزنید.

در گوشه بالایی سمت راست روی آیکون سهنقطه بزنید و Wi-Fi Direct را انتخاب کنید.

گوشی شما لیستی از دستگاههایی که Wi-Fi Direct آنها فعال است را اسکن کرده و نمایش میدهد.

دستگاهی را که میخواهید به آن متصل شوید انتخاب کنید و روی آن ضربه بزنید.

دستگاه مقابل پیامی برای اتصال دریافت میکند که باید آن را بپذیرد.

استفاده از وای فای دایرکت در گوشی شیائومی

برای استفاده از Wi-Fi Direct در گوشی شیائومی، باید وای فای دایرکت را در دستگاه شیائومی خود و دستگاهی که میخواهید به آن متصل شوید فعال کنید. امکان انتقال مستقیم فایل از طریق وای فای دایرکت وجود ندارد و فقط میتوانید از آن برای اتصال دو گوشی کمک بگیرید. البته میتوانید از اپهای شخص ثالث وای فای دایرکت برای انتقال فایل بین گوشیها استفاده کنید.

برای فعال کردن وای فای دایرکت در شیائومی مراحل زیر را دنبال کنید:

.png)

دسترسی به موقعیت مکانی را در گوشی شیائومی روشن کنید.

به تنظیمات و سپس WiFi بروید.

در انتهای صفحه روی Additional Settings بزنید تا WiFi Direct را فعال کنید.

گوشی شما لیستی از دستگاههایی که Wi-Fi Direct آنها فعال است را اسکن کرده و نمایش میدهد. روی هرکدام که میخواهید بزنید تا درخواست اتصال به آن دستگاه ارسال شود.

پس از تأیید دستگاه مقابل، میتوانید به ارسال فایلها بپردازید.

استفاده از وای فای دایرکت در گوشی آیفون

آیفون از فناوری Wi-Fi Direct برخوردار نیست؛ اما میتوان از ویژگی AirDrop اختصاصی اپل برای انتقال فایلها به صورت بیسیم بین دستگاههای اپل مثل سایر آیفونها، آیپد و مک استفاده کرد. ایردراپ از ترکیبی از فناوری Wi-Fi و بلوتوث برای ایجاد یک شبکه بیسیم P2P برای اشتراکگذاری فایل استفاده میکند.

درنهایت انتقال فایل از آیفون به کامپیوتر نیز به روش ساده صورت میگیرد.