آزمایشگاه کسپرسکی در صنعت در کشف حملات هدفمند، همیشه پیشرو بوده و سابقه طولانی دارد. تقریبا یک سوم کارمندان این شرکت متخصصان تحقیقات امنیتی هستند. علاوه بر این، شبکه امنیت کسپرسکی مبتنی بر ابر (KSN) به طور مستمر در حال دریافت اطلاعات در مورد تهدیدات جدید است. کسپرسکی با استفاده از KSN روزانه 310000 برنامه و تهدید مخرب جدید را کشف میکند. آزمایشگاه کسپرسکی پیشگام در کمک به کسب و کارها برای تغییر استراتژی های امنیتی خود - به منظور دفاع در برابر تهدیدات پیشرفته و حملات هدفمند است. کسپرسکی با استفاده از اطلاعات امنیتی پیشرو در جهان ترکیبی منحصر به فرد از فناوری ها و خدمات برای کمک به کسبوکارها در شناسایی اهداف مورد نظر حملات و کاهش خطرات در مراحل اولیه، قبل از ایجاد آسیب شدید در اختیار قرار میدهد. کسپرسکی معتقد است هر کسب و کاری نیاز به ایجاد یک استراتژی امنیتی تطبیقی دارد. پلتفرم ضد حمله هدفمند کسپرسکی (KATA) بخشی از یک رویکرد تطبیقی و یکپارچه برای امنیت سازمان است. بررسی دائم ترافیک شبکه به کمک sandbox و Endpoint تجزیه و تحلیل دقیقی از آنچه در زیرساخت فناوری اطلاعات یک کسب و کار اتفاق می افتد ارائه می دهد. این رویکرد ترکیبی از کسبوکارها در برابر پیچیدهترین تهدیدات و حملات هدفمند از جمله بد افزارهای جدید و باج افزارها و همچنین حملات APT محافظت میکند.

ANALYSIS OF SUSPICIOUS OBJECT PAYLOADS – AND APT DISCOVERY به منظور انجام آنالیز چند لایه اشیا، پلتفرم ضد حمله هدفمند کسپرسکی (KATA) شامل موارد زیر است:

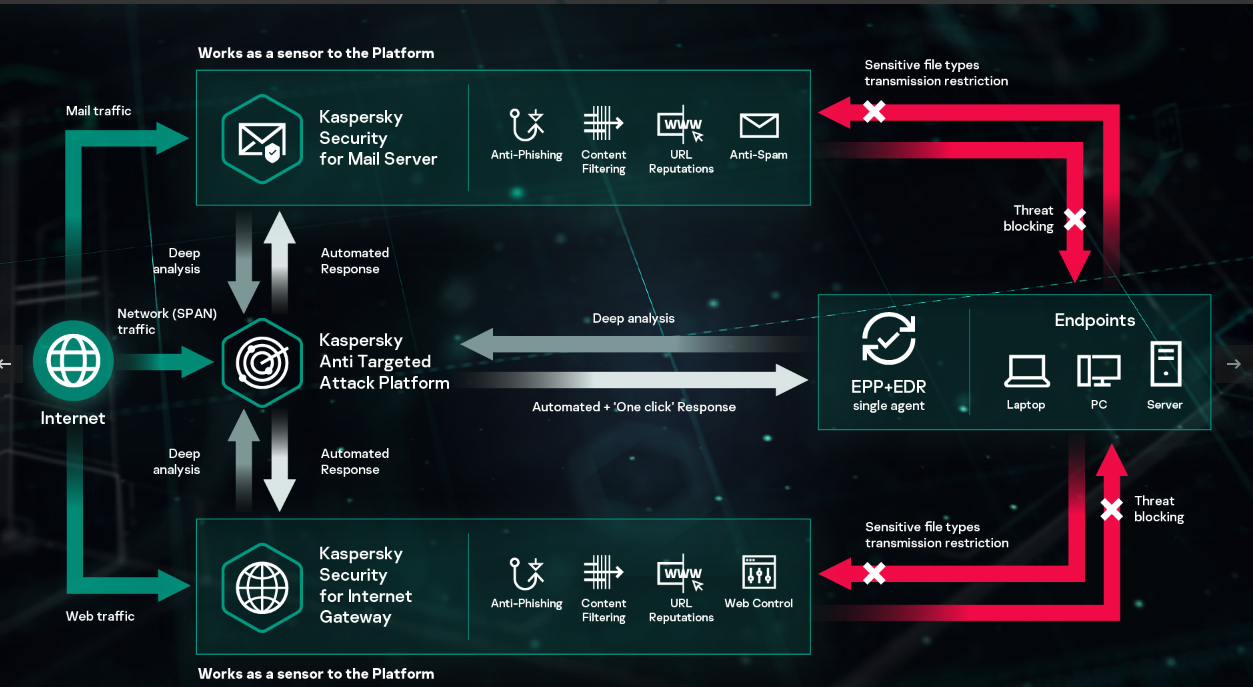

• سنسورهای شبکه که بر ترافیک شبکه نظارت می کنند – شناسایی نشانگرهای حمله سایبری را فعال می کند

• سنسورهای ایمیلی که به طور بالقوه اشیاء مضر از پیوست های ایمیل هستند.

• سنسورهای وب که با استفاده از ترافیک پروتکل ICAP اشیاء را از وب خارج می کنند

فناوری پیشرفته Sandbox با استفاده از سنسورهای ی که درون شبکه قرار گرفته، کلیه موارد مشکوک را در یک محیط ایزوله و مجازی اجرا کرده و مورد مطالعه قرار می دهد .

• داده ها از سمت سنسورهای موجود در شبکه و Endpoint جمع آوری شده و توسط الگوریتمهای آنالیز حملات هدفمند بررسی میشوند. در نتیجه تهدیدات و فعالیتهای مشکوک سریعا شناسایی و تیم امنیت اطلاعرسانی میگردد. در سند باکس از تکنولوژی هایی استفاده شده که تهدیدات را در یک محیط ایزوله اجرا و آنالیز کرده و به بدافزار اجازه نمیدهد که به طور خودکار خود را ببندد و از افشای داده های مربوط به فعالیت های خود اجتناب کند